Wenn Sie im linken Navigator auf den Eintrag "<< Charts >>" klicken:

In Ihrem Notes-Client wird eine neue Registerkarte geöffnet, die zusammenfassende Informationen zu verschiedenen Datentypen im SecurityInsider Datenbank.

Diese Diagramme geben Ihnen zusammenfassende Informationen über einige der Daten in der SecurityInsider Datenbank, die einen nützlichen Überblick über die Daten im Allgemeinen geben kann. Wenn Sie auf eines der Diagramme klicken, gelangen Sie zur Ansicht Notizen, die Daten für das Diagramm bereitstellt, falls Sie sich die Daten genauer ansehen möchten.

Die Diagramme umfassen:

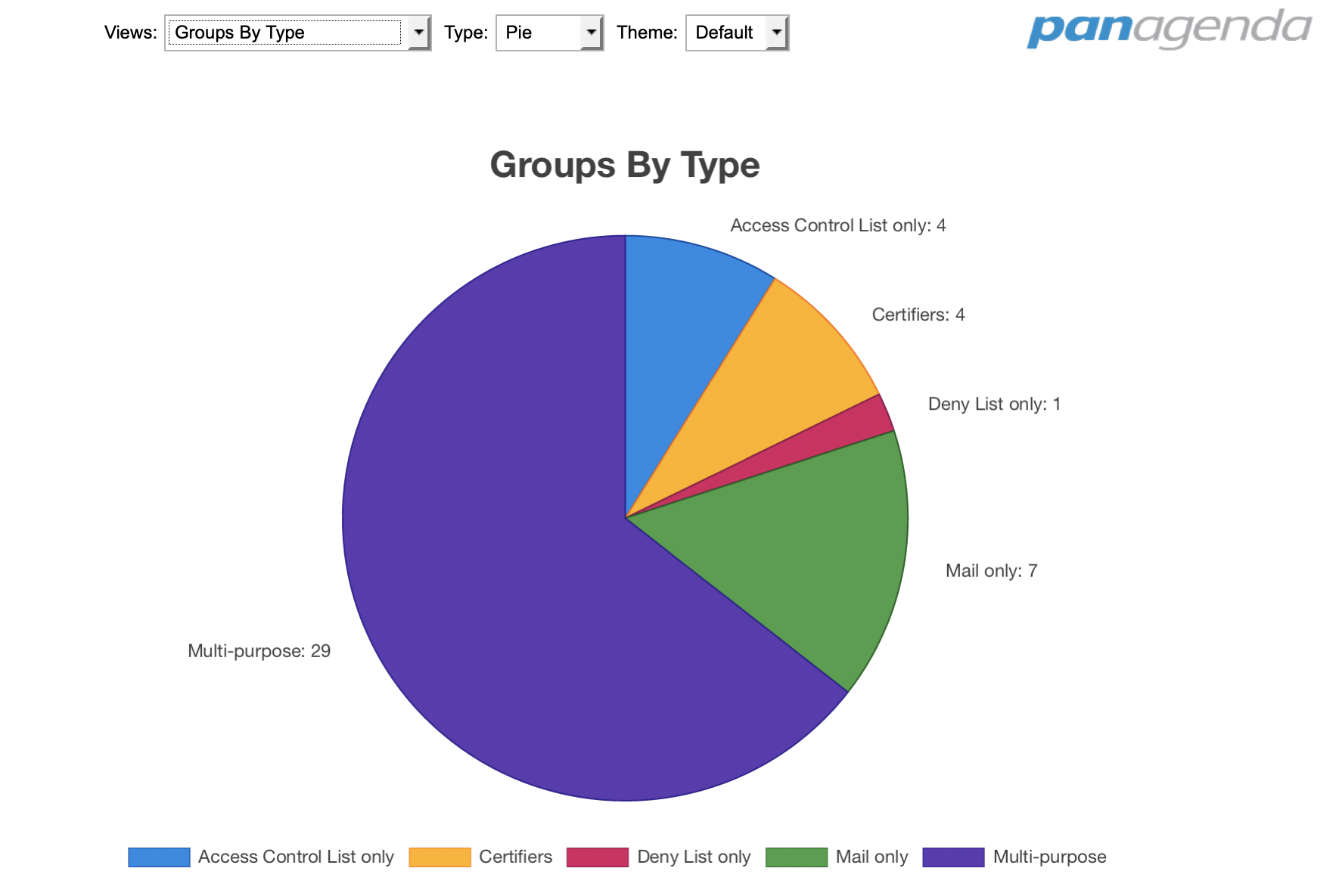

Gruppen nach Typ

Dieses Diagramm zeigt, wie viele Gruppen jedes Typs in Ihrem Domino-Verzeichnis gefunden wurden. Die Typen sind: Mehrzweck, Nur E-Mail, Nur Sicherheit, Nur Verweigerungsliste und Zertifizierer. Idealerweise haben Sie einen großen Prozentsatz von Gruppen, die entweder nur für E-Mail oder nur für die Sicherheit zuständig sind, da dies preventDies ist eine Situation, in der Sie einen Benutzer zu einer gemischten Gruppe hinzufügen (denken, dass dies nur für E-Mail ist) und diesem Benutzer versehentlich Zugriff auf eine Datenbank gewähren (weil sie auch für den ACL-Zugriff verwendet wird).

Gruppen nach Größe

In diesem Diagramm werden die Gruppen nach Größe aufgeschlüsselt und geben Prozentsätze an, wie viele Gruppen leer sind oder weniger als 10, weniger als 100, weniger als 1000 oder mehr als 1000 Mitglieder haben.

Leere Gruppen sind Gruppen, die Sie möglicherweise entfernen möchten. Sehr große Gruppen können ein Hinweis darauf sein, dass eine Gruppe aufgrund der tiefen Verschachtelung von Untergruppen mehr Mitglieder hat, als sie haben sollte. Dies kann zu ACL-Problemen (zu viel Zugriff) oder E-Mail-Problemen (zu viele Empfänger) führen.

Explizite Gruppenmitglieder

Dieses Diagramm zeigt die kombinierten Benutzerstatistiken aller Gruppen in Ihrem Verzeichnis. Es zeigt Ihnen nicht nur an, wie viele Gruppen leer sind oder unbekannte Mitglieder haben, sondern auch, wie die Gruppenmitgliedschaft in Untergruppen, Benutzer und Server unterteilt ist.

Normalerweise möchten Sie sich leere Gruppen und Gruppen mit unbekannten Mitgliedern ansehen, da diese Kandidaten für die Bereinigung oder Entfernung sind. Wenn dieses Diagramm einen großen Prozentsatz von Untergruppen zeigt, könnte dies ebenfalls ein Problem darstellen, da eine tiefe Verschachtelung von Untergruppen es einfacher machen kann, Personen versehentlichen Zugriff auf Datenbanken zu gewähren.

Explizite Datenbankmitglieder

Dieses Diagramm zeigt die kombinierte ACL-Mitgliedschaft aller Datenbanken auf Ihren Servern. Mit anderen Worten, es zeigt, wie viel Prozent der ACLs aus einzelnen Benutzern, Gruppen oder Servern bestehen. Es enthält auch separate Einträge für Standardbenutzer, anonyme Benutzer und Benutzer ohne Zugriff.

In den meisten Umgebungen haben Gruppen den höchsten Prozentsatz Ihrer ACL-Mitgliedschaft, da der Datenbankzugriff über das Verzeichnis verwaltet wird, anstatt die ACL direkt zu ändern. Server haben in der Regel auch einen hohen Prozentsatz, da die meisten Datenbanken mindestens einen Server haben, der direkt in der ACL benannt ist.

Sofern Sie Ihre ACLs nicht direkt verwalten möchten, kann ein hoher Prozentsatz der Benutzer, die direkt in Ihren ACLs genannt werden, ein Warnsignal sein.

Standard-Datenbankzugriff

Dieses Diagramm zeigt die Aufschlüsselung, wie viele Datenbanken für den "Standard"-Benutzer ohne Zugriff, Leserzugriff, Autorenzugriff usw. aufgeführt sind.

Ein offensichtliches Gefahrenzeichen ist hier, wenn Datenbanken vorhanden sind, die Designer oder Manager Zugriff auf den Standardbenutzer gewähren.

Backups ändern

Wenn Sie Änderungssicherungen führen, zeigt dieses Diagramm an, wie viele Gruppen-, Datenbank- oder Endpunktdokumente in den letzten 4 Monaten jeden Monat geändert wurden.

Änderungssicherungen können im Konfigurationsdokument von . ein- oder ausgeschaltet werden SecurityInsider. Wenn sie aktiviert sind, wird jedes Mal, wenn sich ein Dokument in dieser Datenbank ändert, eine vollständige Kopie der vorherigen Version des Dokuments als Änderungssicherung gespeichert, einschließlich Informationen darüber, was geändert wurde.

Änderungssicherungen sind wertvoll, da Sie damit sehen können, wann sich der Datenbankzugriff oder Gruppenzugriff ändert, und Sie können auch sehen, wer in der Vergangenheit Zugriff auf eine bestimmte Datenbank oder Gruppe hatte.