Praca w domu, w domowym biurze, nie była całkowicie nowa w 2019 roku. Na przykład, większość mojej pracy biznesowej wykonuję ze zdalnego biura domowego od ponad dekady. Jednak pandemia COVID-19 i wynikające z niej blokady w wielu krajach zmusiły wiele firm do oferowania po raz pierwszy pełnoetatowej pracy z domu, często z bardzo podstawową wiedzą na temat bezpieczeństwa pracy zdalnej. Wiele organizacji i pracowników zostało zmuszonych do przeniesienia się z domu na nieznane terytorium pracy, prawie bez czasu na przygotowania. Ani dla organizacji, ani dla pracownika.

Podczas przenoszenia miejsca pracy z biuro firmy do biura domowego, w większości przypadków opuszczasz zabezpieczony teren swojego działu IT. Praca w domu wymaga poprawy bezpieczeństwa cybernetycznego w celu ochrony danych osobowych i firmowych. Ten artykuł zawiera kilka łatwych do zastosowania wskazówek, jak poprawić środki bezpieczeństwa pracy zdalnej. Jest kontynuacją naszego poprzedniego artykułu Wskazówki dotyczące bezpieczeństwa: lista kontrolna bezpieczeństwa osobistego i dodaje informacje dotyczące pracy w domu.

Statystyki bezpieczeństwa cybernetycznego, które należy wziąć pod uwagę podczas pracy w domu

- Cyberprzestępczość kosztuje globalną gospodarkę około 1 bilionów — 50% więcej niż przewidywano w 2018 roku. To także ponad 1% światowego PKB.

- Średni koszt naruszenia bezpieczeństwa danych w 2020 roku wyniósł aż3.86 milionów. W 2021 było $ 4.24 mln.

- Naruszenie danych, narażające na 1-10 milionów rekordów kosztów $50 średnio milion, podczas gdy skompromitowanie 50 milionów rekordów może kosztować nawet 392 miliony dolarów.

- Co około 39 sekund dochodzi do cyberataku.

- 445 milionów cyberataki zostały zgłoszone w ciągu pierwszych trzech miesięcy pandemii — wzrost o 20% w porównaniu z poprzednim kwartałem.

- Do marca 2020 r. było ponad 650% wzrost liczby e-maili phishingowych związanych z COVID-19.

- W niedawnej ankiecie 45.5% respondentów ankiety stwierdziło, że ich organizacja doświadczyła od jednego do pięciu udanych ataków w ciągu ostatniego roku.

- 69% korzystają z osobistych laptopów lub drukarek do wykonywania czynności zawodowych.

- 70% pracowników biurowych przyznaje się do używania swoich urządzeń roboczych do zadań osobistych.

- Prawie jedna trzecia (30%) pracowników zdalnych pozwoliły komuś innemu na korzystanie ze swojego urządzenia służbowego.

Fizycznie zabezpiecz swoje miejsce pracy

Podczas zakładania biura domowego zdecydowanie zalecamy skonfigurowanie kilku zasad bezpieczeństwa pracy zdalnej dla siebie i wszystkich członków gospodarstwa domowego. Po pierwsze, używaj zamków, gdziekolwiek i kiedykolwiek to możliwe. Z punktu widzenia bezpieczeństwa posiadanie dedykowanego obszaru produktywności jest niemal koniecznością. Jeśli możesz zamknąć swoje domowe biuro, gdy jesteś daleko, zrób to. Jeśli nie możesz zamknąć swojego biura, użyj zamykanej szuflady na swoje urządzenia, gdy ich nie używasz. I wyrób nawyk blokowania systemu operacyjnego urządzenia, gdy jesteś z dala od swojego biurka. Pomaga również włączyć automatyczne blokowanie. Upewnij się, że ustawiłeś czas, który, choć wygodny, nie będzie nadmiernie długi. Zalecamy 30 sekund dla urządzeń mobilnych i pięć minut dla laptopów.

Powinieneś także oddzielić swoje urządzenia służbowe i osobiste tak bardzo, jak to możliwe. Jeśli korzystasz z urządzeń prywatnych, upewnij się, że przestrzegasz zasad bezpieczeństwa informacji swojej organizacji. Dobrym pomysłem jest poinformowanie działu IT o prywatnych urządzeniach, z których korzystasz. Niektóre firmy mogą mieć zasady „Bring-Your-Own-Devices” (BYOD), których być może będziesz musiał przestrzegać. I nie udostępniaj swoich urządzeń innym domownikom. Jeśli masz dzieci, nie powinieneś pozwalać im na korzystanie z komputera służbowego lub laptopa bez nadzoru.

Bezpieczeństwo sieci i danych

Twój router to Twoja brama do sieci domowej i Internetu. A także do Twojej organizacji. Większość dzisiejszych routerów oferuje zaporę ogniową, sieć bezprzewodową i szeroką listę funkcji bezpieczeństwa. Niektóre bardziej rozbudowane urządzenia będą zawierać dodatkowe opcje bezpieczeństwa, takie jak zapora sieciowa z inspekcją pakietów, ochrona przed atakami typu Denial-of-Service (DoS), filtrowanie treści i inne. Kilka bardzo ważnych kroków należy podjąć zaraz po wyjęciu nowego urządzenia z pudełka.

Skonfiguruj swój router

- Zmień domyślne hasło routera. Obecnie wiele routerów wymaga zmiany hasła podczas pierwszego łączenia się z ich interfejsem internetowym. Użyj silnego hasła, aby zabezpieczyć dostęp administratora do interfejsu konfiguracyjnego. Jeśli tego nie zrobiłeś, zrób to teraz.

- Skonfiguruj bezpieczną sieć Wi-Fi. Możesz użyć dowolnego identyfikatora SSID, ale upewnij się, że używasz WPA2 lub WPA3 do szyfrowania komunikacji i ustaw silne hasło, aby chronić sieć bezprzewodową.

- Regularnie sprawdzaj dostępność aktualizacji oprogramowania układowego. Twój router jest twoją pierwszą ścianą obrony przed atakami cyberbezpieczeństwa, dlatego dobrą praktyką jest sprawdzanie u producenta raz w miesiącu. Jeśli router obsługuje automatyczne aktualizacje, włącz je.

Bezpieczne przechowywanie danych

Będziesz mieć dostęp do zasobów firmy ze swojego domowego biura. Dlatego jednym z podstawowych aspektów bezpieczeństwa danych i pracy zdalnej jest lokalizacja, w której przechowywane są dane. Zwłaszcza, że oczekuje się, że Twoja firma ma cały czas dostęp do swoich danych. Wiele firm polega na bezpiecznych rozwiązaniach do przechowywania w chmurze, takich jak Dropbox, OneDrive lub iCloud. Musisz przestrzegać zasad swojej organizacji dotyczących sposobu i miejsca przechowywania danych orazevent przechowywanie danych związanych z pracą na dowolnym urządzeniu prywatnym.

Wirtualne sieci prywatne (VPN)

Wiele firm korzysta z biznesowych sieci VPN, aby umożliwić pracownikom zdalnym dostęp do ich wewnętrznej sieci firmowej. Jest to szczególnie dobrze chroniona usługa przed przechwyceniem danych – co ma kluczowe znaczenie podczas pracy w domu. W wielu przypadkach klient VPN software jest dostępny dla wszystkich rodzajów urządzeń, takich jak telefony komórkowe i tablety, oraz systemów operacyjnych, takich jak Windows, macOS, Linux, Android lub iOS. Twój dział IT zapewni niezbędne kroki, aby dodać ten bardzo ważny środek w celu zaostrzenia cyberbezpieczeństwo pracy z domu.

Szyfruj swoje urządzenia w celu zwiększenia bezpieczeństwa

Jedną z rzeczy, które możesz zrobić, aby zwiększyć swoje bezpieczeństwo cybernetyczne podczas pracy w domu, jest zaszyfrowanie danych na swoich urządzeniach. Wszystko to oznacza, że informacje te będą niedostępne dla wszystkich z wyjątkiem tych, którzy mają klucz, który prawdopodobnie byłby ograniczony do Ciebie i kilku innych osób. Oto lista opcji szyfrowania urządzeń dla najpopularniejszych systemów operacyjnych:

Zachowaj swój system operacyjny i Software Aktualny

Aby zminimalizować ryzyko exploitów dnia zerowego, upewnij się, że wszystkie urządzenia stosują łatki bezpieczeństwa tak szybko, jak to możliwe, najlepiej za pośrednictwem automatycznych aktualizacji. Większość nowoczesnych urządzeń domyślnie automatycznie stosuje aktualizacje, ale może być konieczne ponowne uruchomienie urządzenia w celu zakończenia procesu instalowania poprawek.

Te same powody, aby Twoje systemy operacyjne były aktualne, dotyczą wszystkich zainstalowanych software na Twoich urządzeniach. Należy zwrócić szczególną uwagę na używaną przeglądarkę internetową i instalować każdą dostępną aktualizację zabezpieczeń. Chociaż najbardziej nowoczesny software Dzisiaj dla niektórych sprawdzimy i automatycznie zastosujemy poprawki bezpieczeństwa software konieczne będzie ręczne sprawdzenie najnowszych wersji.

Jeśli to możliwe, powinieneś rozważyć użycie bezpiecznej aplikacji SaaS zamiast instalowalnej software. Nie może stać się nieaktualny, a zarządzanie bezpieczeństwem leży w rękach dostawcy, a nie Ciebie.

Użyj antywirusa lub anty-malware Software w celu wzmocnienia cyberbezpieczeństwa

Oprogramowanie antywirusowe lub chroniące przed złośliwym oprogramowaniem software może pomóc chronić komputer przed Wirusy, spyware, ransomware, rootkity, Trojany, robakii inne rodzaje złośliwego oprogramowania. Antywirus software jest bardzo przydatną linią obrony przed wieloma zagrożeniami, które istnieją i jest „obowiązkowa” dla każdego, kto pracuje w domu i martwi się o bezpieczeństwo pracy zdalnej.

Te programy nie tylko pomagają usunąć złośliwe oprogramowanie software ale także na wypadek, gdyby znalazł się na twoim komputerze. Przeprowadzają również kontrole w czasie rzeczywistym, aby ostrzec Cię o potencjalnie niebezpiecznych witrynach i linkach, zanim je klikniesz. Stawiają również krok między pobieraniem i instalowaniem programów z Internetu. To da ci szansę sprawdzenia, czy to, co robisz, jest bezpieczne. W większości przypadków Twoja firma powinna zapewnić Ci jakiś program antywirusowy software. Jeśli nie, skontaktuj się z działem IT w celu uzyskania wsparcia i zaleceń.

Włącz Znajdź moje urządzenie…

Możliwość znalezienia i idealnego zdalnego odnalezienia urządzenia jest kluczowym elementem zapewnienia bezpieczeństwa informacji w przypadku zgubienia lub kradzieży urządzenia. Bezpieczne wyczyszczenie urządzenia znacznie utrudnia dostęp do danych, bez względu na to, ile czasu lub determinacji ma napastnik. Oto jak włączyć funkcję Znajdź moje urządzenie dla popularnych systemów operacyjnych:

- Windows: Włącz w Ustawieniach > Aktualizuj i zabezpieczaj i znajdź moje urządzenie.

- macOS: skonfiguruj iCloud na swoim urządzeniu, przechodząc do Ustawień > Twoje imię > iCloud > Znajdź mój Mac.

- Linux: nie jest wbudowany w system operacyjny i wymaga aplikacji innej firmy

- Android: skonfiguruj konto Google na urządzeniu, które będzie domyślnie włączone.

- iOS: skonfiguruj iCloud na swoim urządzeniu, przechodząc do Ustawień > Twoje imię > iCloud > Znajdź mój iPhone / iPad

… i wyczyść swoje urządzenie. W razie potrzeby zdalnie.

Pożyczając, podając, sprzedając lub po prostu wyrzucając stare urządzenie, pamiętaj o przywróceniu go do ustawień fabrycznych. To będzie prevent dostęp do Twoich danych po tym, jak tymczasowo lub na stałe utracisz kontrolę nad swoim urządzeniem. Zanim to zrobisz, pamiętaj, aby wykonać kopię zapasową lub przenieść wszelkie ważne informacje z urządzenia. Oto jak przywrócić urządzenie do ustawień fabrycznych:

- Okna: Śledź to guide od Microsoft a gdy zostaniesz o to poproszony, kliknij usuń wszystko.

- macOS: Śledź Apple guide.

- Linux: podążaj za Archem guide następnie ponownie zainstaluj swoją dystrybucję.

- Android: Przejdź do Ustawień > Konfiguracja > Resetuj opcje > Usuń wszystkie dane (przywróć ustawienia fabryczne).

- iOS: Obserwuj Apple guide.

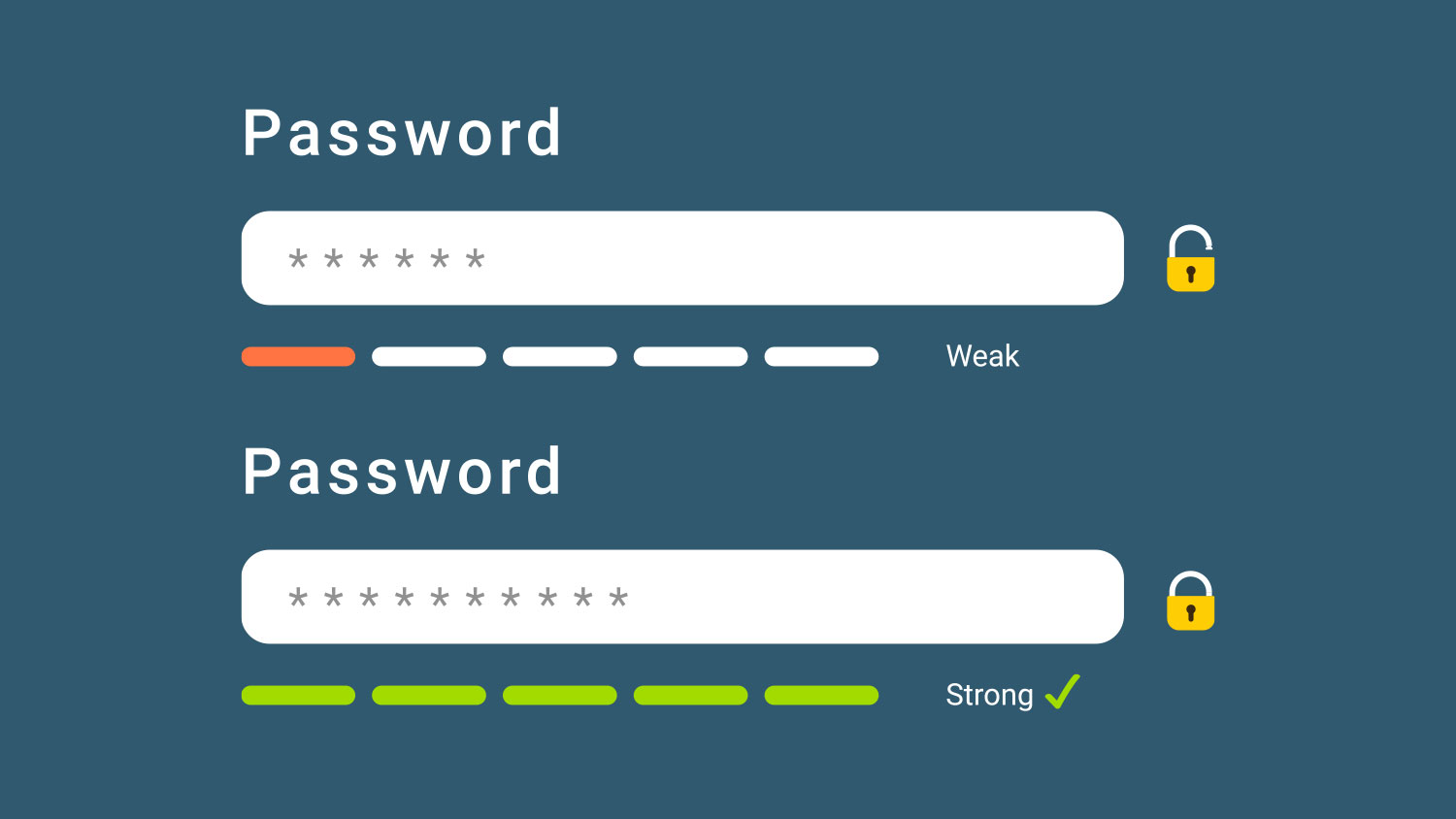

O hasłach

Dużo już pisaliśmy o hasłach, autoryzacji i uwierzytelnianiu w naszych poprzednich zabezpieczeniach blog stanowisko, Wskazówki dotyczące bezpieczeństwa: lista kontrolna bezpieczeństwa osobistego. To samo zalecenie dotyczące osobistej listy kontrolnej bezpieczeństwa cybernetycznego dotyczy również środków bezpieczeństwa pracy zdalnej. Używaj silnych haseł. Nie udostępniaj ich. Zmieniaj je regularnie. Jeśli Twoja firma nie oferuje odpowiedniego zarządzania hasłami software, porozmawiaj z działem IT lub personelem ds. bezpieczeństwa informacji i poproś o to. To znacznie ułatwia życie Tobie i Twojej organizacji.

Zachowaj czujność i bądź świadomy cyberbezpieczeństwa

Chociaż w dzisiejszych czasach wszyscy mamy nowe zmartwienia, nasze stare zmartwienia – i cyberzagrożenia – nigdzie nie zniknęły. Jeden z najlepszych sposobów na zachowanie bezpieczeństwa w Internecie wymaga po prostu pozostawania czujnym. Pomyśl o swoim domowym biurze jak o „prawdziwym” biurze. Powinieneś dokładnie przejrzeć wszystkie wiadomości e-mail i unikać klikania jakichkolwiek łączy lub załączników, zwłaszcza w niechcianych wiadomościach e-mail. Mogą to być próby uzyskania części danych uwierzytelniających do konta lub pobrania złośliwego oprogramowania na urządzenie. Bądź bardzo podejrzliwy wobec pilnych żądań i zweryfikuj je za pomocą alternatywnego kanału komunikacji przed wysłaniem pieniędzy lub danych. Wątpię, abym skontaktował się z działem IT i poprosił o wsparcie.

To niesamowite, czego możesz się nauczyć z praktycznych podcastów lub filmów na temat bezpieczeństwa. Istnieje dobra lista bezpłatnych kursów online na temat bezpieczeństwa cybernetycznego dostępnych pod adresem welivesecurity.com firmy Esset dla Ciebie.